探测电磁波就能揪出恶意软件,网友:搁这给电(2)

另一方面,除了恶意软件数据以外,AI还得知道正常情况下的信号数据。

所以除了恶意的“病毒数据库”,开发者还准备了一个良性数据集,以模拟真实场景中“随机突发”的病毒入侵事件。

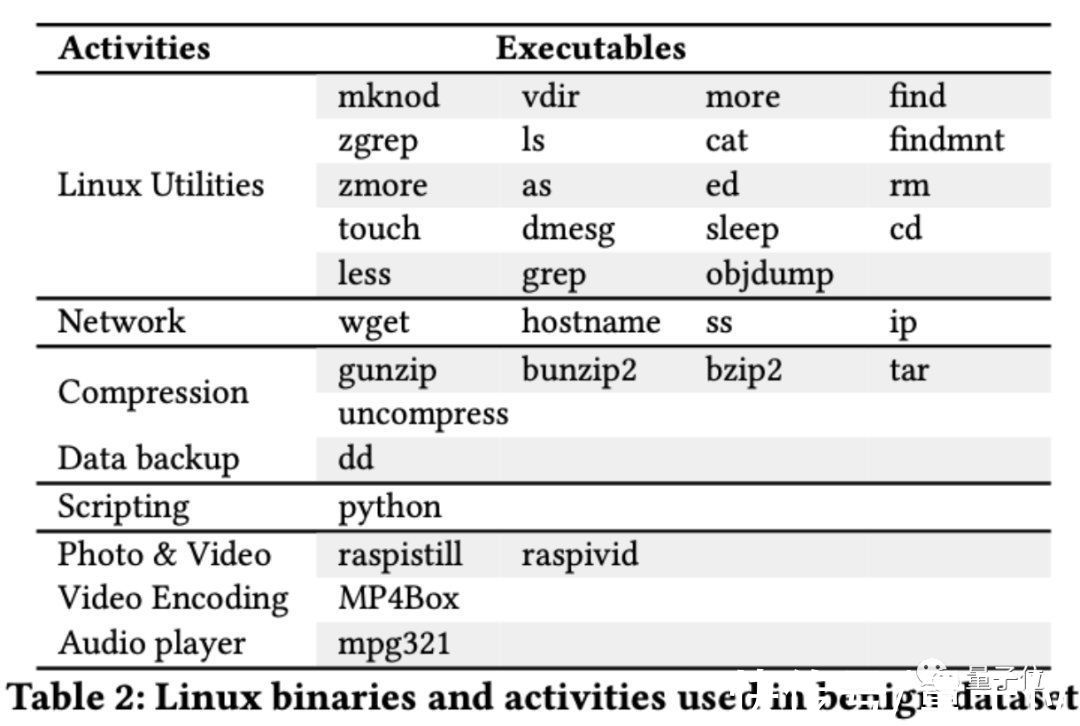

哪些算是良性数据呢?

比如计算、设备睡眠、照片捕捉、网络工作连接,以及像是媒体播放这种长时间的可执行程序运行。

由于树莓派部署了一个Linux ARM v7l的Raspbian Buster操作系统,开发者就从新安装的Linux系统中收集ARM可执行文件,以此生成良性数据集。

在整个过程中,研究人员一共收集了份电磁波数据,用于训练AI。

但这些数据在交给AI用于训练之前,还需要经过一些处理,从收集数据到完成训练一共分成三步。

采用时频域分析降低噪声影响

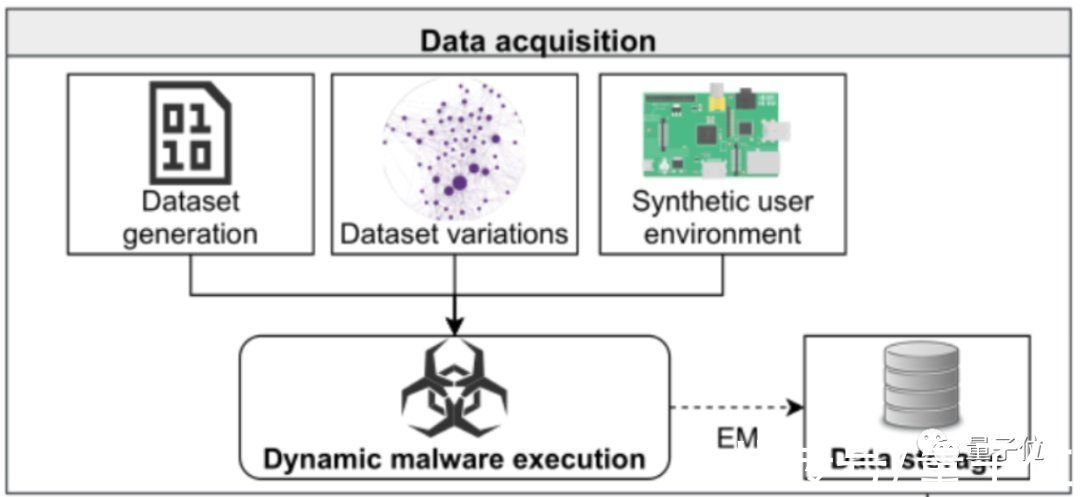

首先,部署数据收集装置,收集信号数据。

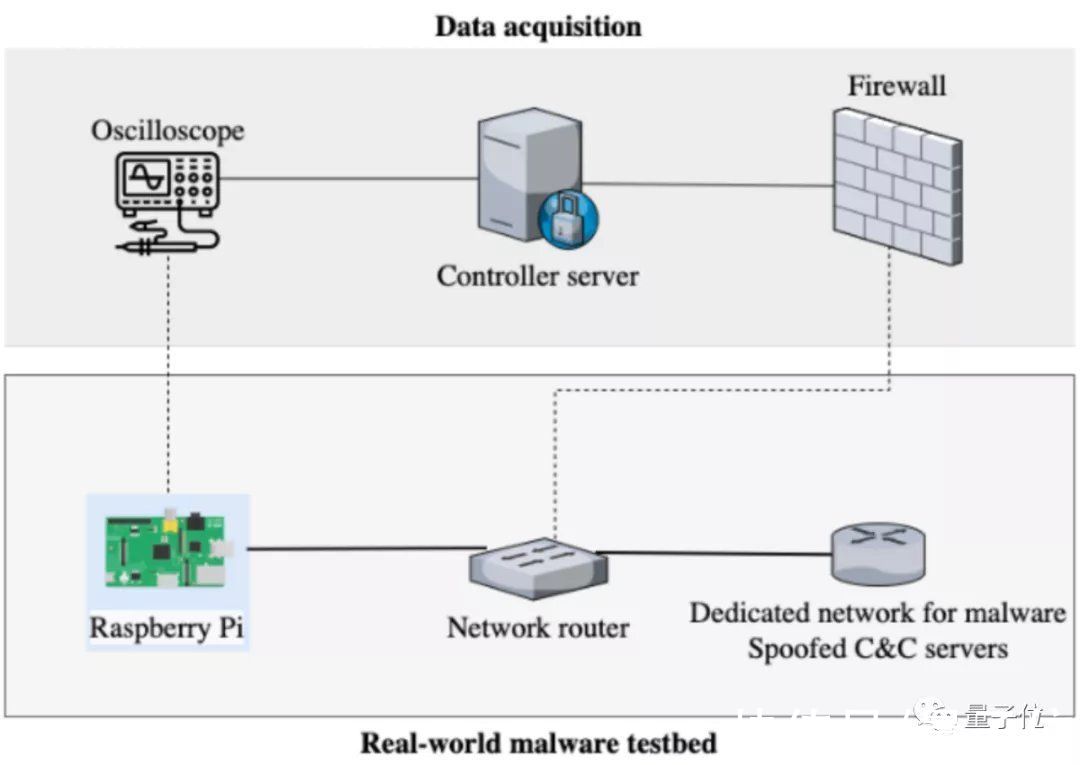

这个数据收集装置分为被攻击设备和示波器两部分,其中树莓派是被攻击设备,高速数字转换器PicoScope 6407(示波器)用于采集和传输数据。

部署好的数据收集装置如下,其中PicoScope 6407的探针(EM probe)会被放在树莓派上,用于收集信号:

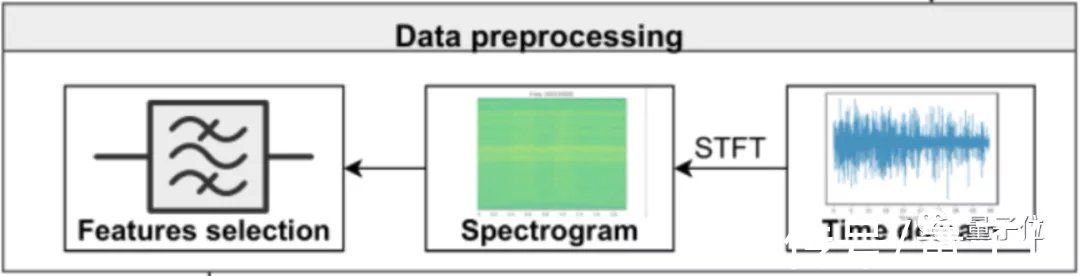

然后,对数据进行预处理。

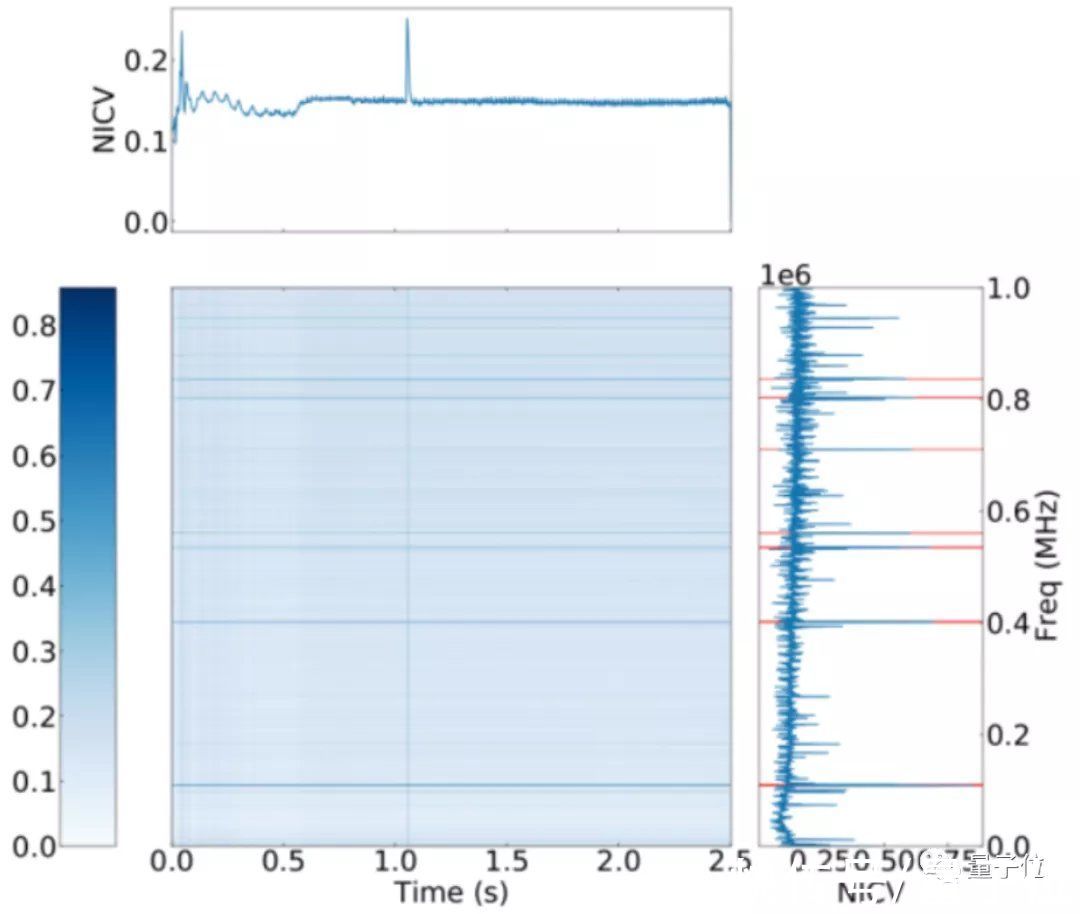

由于收集到的电磁波信号伴随大量噪音,因此需要将收集到的信号数据进行时域和频域分析,进行特征采集:

最后,用这些数据训练AI。

为了选出最适合这项实验的AI,研究人员分别训练了SVM、NB、MLP和CNN四种类型的网络:

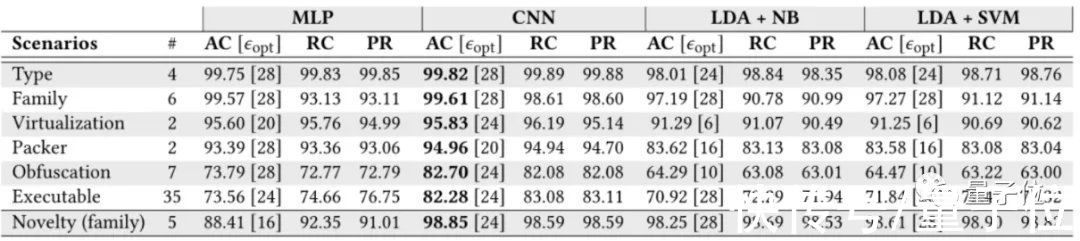

最后他们发现MLP和CNN是最棒的:

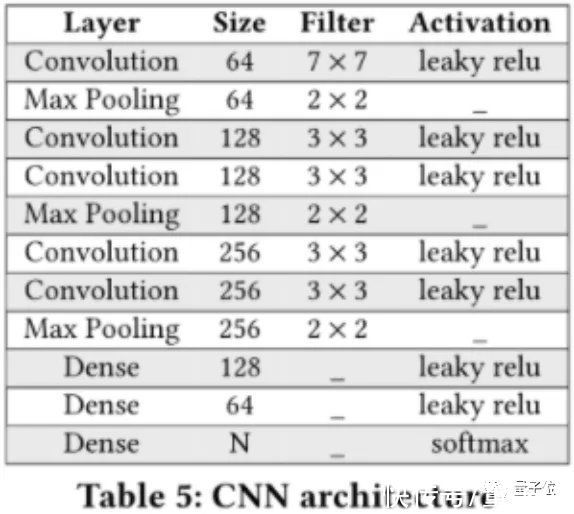

其中CNN还要更好一点,具体模型的架构如下:

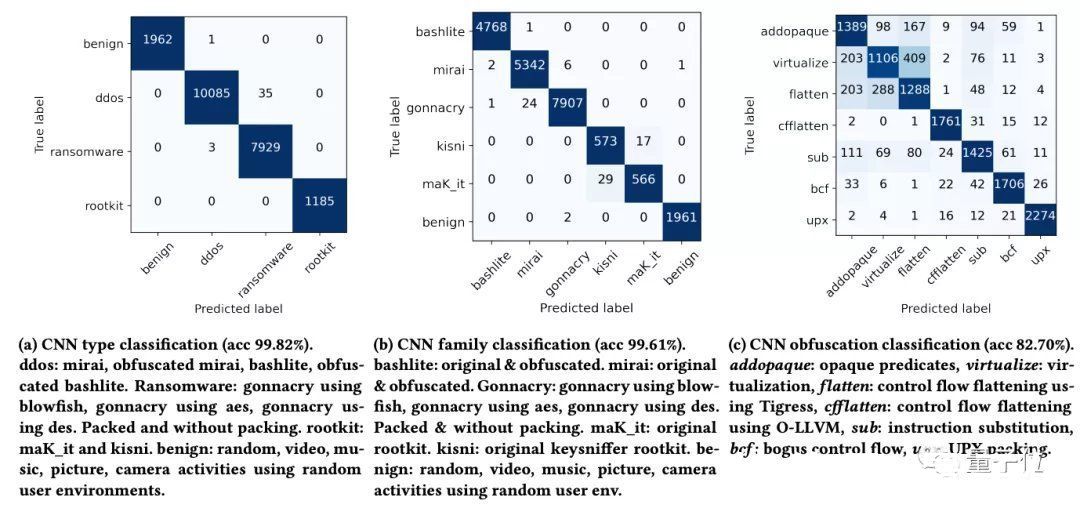

训练结果如下,其中1963份良性数据(benign)中,只有1个被误测为DDoS;Rootkit类型的恶意软件数据全部被正确识别;DDoS和Ransomware的识别效果也不错:

当然,除了单独的恶意软件类型以外,采用混淆技术后模型分类的效果也依旧不错。

整套流程的逻辑如下:

其中,树莓派代表的是“被攻击设备”,示波器用探针在外部收集电磁信号后,传给AI进行预测,AI再将预测结果反馈给防火墙,决定是否要拦截恶意软件。

这项研究来自研究机构IRISA,目前是法国最大的计算机科学和新技术领域研究实验室之一。

设备价格接近9万

研究登上的ACSAC 2021,是一个“纯应用型”的安全会议。

然而包括Gizmodo在内的外媒表示,想要真正应用它来检测恶意软件,还有很多待解决的地方。

一方面,这篇论文采用的良性数据集,没有将所有使用场景考虑在内,涉及的主要是图片及音视频、以及一些设备良性运转的“常规活动”。

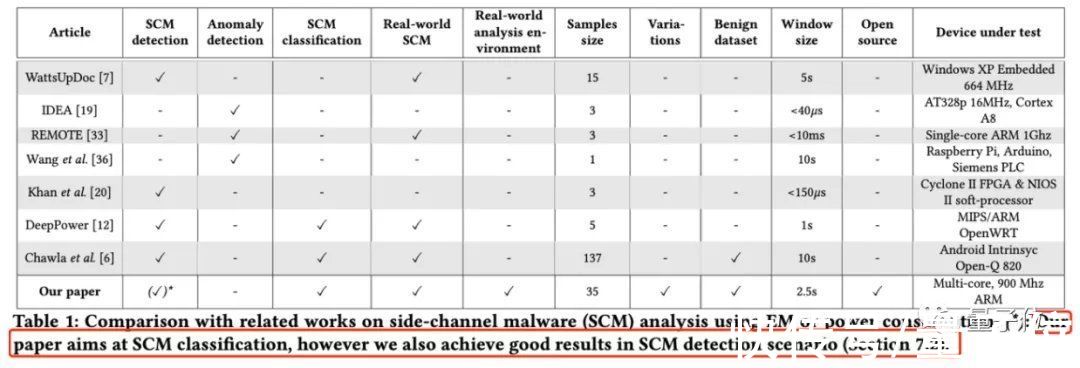

作者也在论文中提到,论文的最初目的并非检测恶意软件,而只是让AI学会给几种恶意软件做分类。至于实际检测效果还不错,只是他们的“意外发现”。

另一方面,这项研究所采用的设备价格不菲。

光是Picoscope 6407这台数字转换器,在国内某宝的价格就接近元,至少不太亲民:

要想凑齐这一整套设备,从资金上来看还是有点难度的(狗头)。

不知道研究人员后续会不会考虑从实际落地的角度出发,将这个设备成本搞得更便宜一点。

对于研究本身,有网友调侃,这是“真把脉来了”:

有人感觉这是个绝妙的想法:

但也有网友认为,这篇论文就是在扯淡,看上去应用范围(物联网)过于狭窄,只是标题上蹭了热度比较高的领域。